Ferramentas de IA para Códigos: Por Que Proteger Seu Sistema de Arquivos?

Descubra como proteger seu sistema de arquivos ao usar ferramentas de IA para programação e evite vulnerabilidades.

Ferramentas de IA para Códigos: Por Que Proteger Seu Sistema de Arquivos?

7 de abril de 2026

Com a ascensão das ferramentas de IA para auxiliar na programação, como Claude Code, Copilot e Cursor, desenvolvedores experimentam um aumento significativo na produtividade. No entanto, essa conveniência vem com um risco: essas ferramentas geralmente têm acesso irrestrito ao seu sistema de arquivos, executando comandos com as mesmas permissões do usuário. Embora isso possa ser aceitável para projetos pessoais, a exposição de dados sensíveis, chaves de acesso e informações confidenciais em ambientes profissionais exige uma camada extra de segurança.

As Opções Existentes

Existem algumas abordagens para mitigar esse risco, cada uma com suas limitações:

- Contêineres Docker: Oferecem bom isolamento, mas podem ser complexos para fluxos de trabalho de desenvolvimento macOS, exigindo configuração de volumes e integração com IDEs.

- Restrições Integradas do Claude: Embora o Claude peça confirmação antes de modificar arquivos, essa abordagem baseia-se na confiança no comportamento do modelo e não oferece uma barreira técnica robusta. Uma interpretação incorreta ou alucinação pode levar ao acesso não autorizado a arquivos.

- Confiança no Workspace do VSCode: Protege contra a execução automática de código, mas não impede o acesso ao sistema de arquivos via terminal ou extensões.

Nenhuma dessas soluções se mostrou totalmente satisfatória para um fluxo de trabalho seguro e eficiente.

A Ideia: Use o Sandbox do macOS

O macOS possui um recurso nativo chamado sandbox-exec, usado pela Apple para isolar aplicativos da App Store. A ideia é utilizar essa funcionalidade para lançar qualquer aplicativo com acesso restrito ao diretório do projeto atual, bloqueando o acesso a outras partes do sistema.

A ferramenta bx foi criada para este propósito. É uma ferramenta de linha de comando que você coloca na frente do comando que deseja executar:

bash bx claude ~/work/my-project

Isso inicia o Claude Code com acesso total a ~/work/my-project, mas impede o acesso a ~/Documents, ~/Desktop, ~/.ssh e outros diretórios.

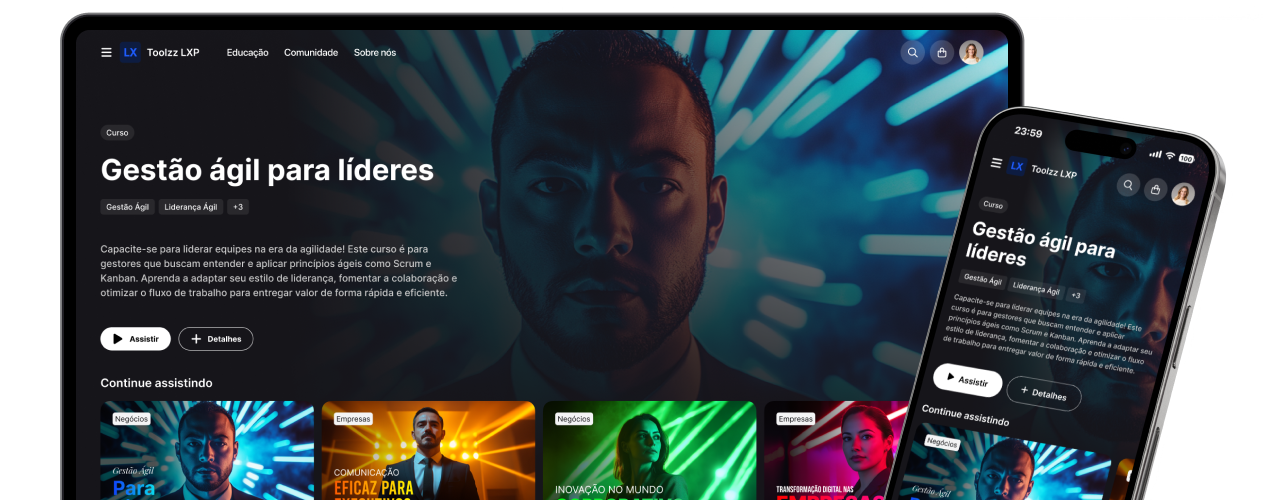

Implementar uma estratégia de segurança robusta é essencial para proteger seus projetos. Conheça a Toolzz e descubra como podemos te ajudar a criar um ambiente de desenvolvimento mais seguro e eficiente.

Construído em Dois Dias — com o Próprio Claude Code

O mais interessante é que o bx foi construído quase inteiramente com a ajuda da ferramenta que ele visa proteger: Claude Code. Em dois dias, o Claude Code escreveu a maior parte do código, desde a geração do perfil de sandbox até o tratamento de argumentos de linha de comando e a descoberta de aplicativos via Spotlight do macOS.

O Claude Code demonstrou um conhecimento surpreendente da linguagem de perfil do Sandbox da Apple (SBPL), lidando corretamente com suas peculiaridades, como a precedência de regras de negação sobre regras de permissão.

Mais do Que Apenas Claude Code

O bx não se limita ao Claude Code. Ele suporta VSCode, Xcode, Terminal e comandos arbitrários. A configuração é feita através de um arquivo TOML:

toml [apps.cursor] bundle = "com.todesktop.230313mzl4w4u92" binary = "Contents/MacOS/Cursor"

O bx detecta aplicativos automaticamente pelo seu ID de bundle do macOS, eliminando a necessidade de caminhos codificados. Também permite configurar diretórios de trabalho padrão para cada aplicativo:

toml

[apps.code]

workdirs = ["/work/project-a", "/work/shared-lib"]

Ao executar bx code, o VSCode é aberto com esses diretórios, totalmente isolado.

Controle Granular

O bx oferece controle refinado sobre o que está protegido. Um arquivo .bxignore no diretório do projeto funciona como um .gitignore:

text .env .env.* *.pem secrets/

Isso oculta variáveis de ambiente e certificados, mesmo que o diretório do projeto seja totalmente acessível.

Com bx --dry, você pode visualizar exatamente o que será protegido sem executar nada, fornecendo uma visão clara do isolamento.

A Superfície de Ataque Crescente

Muitas pessoas subestimam os recursos modernos das ferramentas de IA para codificação. O Claude Code, por exemplo, pode executar comandos shell, criar e excluir arquivos e acessar serviços externos via servidores MCP (Model Context Protocol). Além disso, possui habilidades e hooks que podem acionar ações automaticamente.

Todas essas operações ocorrem no contexto do usuário, com suas permissões totais. O sandbox do bx opera no nível do kernel: seja um comando rm, uma ferramenta MCP ou um hook automatizado tentando acessar ~/Documents, o sistema operacional bloqueia o acesso antes que ele aconteça. Isso é fundamentalmente diferente de uma restrição de software que poderia ser contornada.

Importante: dentro do diretório do projeto permitido, tudo é permitido – isso é intencional, caso contrário, você não conseguiria trabalhar. Se você tiver arquivos confidenciais lá, poderá excluí-los seletivamente via .bxignore.

Sendo Honesto

O bx não é um cofre de alta segurança. sandbox-exec é uma API não documentada da Apple que pode mudar com qualquer atualização do macOS. Não há proteção de rede – chamadas de API, push git e instalações npm funcionam normalmente. E as regras do sandbox são geradas uma vez no lançamento; diretórios criados posteriormente não são protegidos automaticamente.

No entanto, como uma camada de segurança pragmática para o desenvolvimento diário, funciona notavelmente bem. É a diferença entre “a IA teoricamente pode ler tudo” e “a IA só pode ver este projeto”.

Quer ver na prática?

Solicitar demo Toolzz AIÉ importante ressaltar: o bx foi construído com as melhores intenções e, segundo o meu conhecimento, mas não oferece garantias. Não é um substituto para uma solução de segurança profissional e não isenta ninguém de pensar por si mesmo. Se você estiver trabalhando com dados verdadeiramente críticos, não confie cegamente em nenhuma ferramenta – não importa o quão bem ela funcione. O bx é uma camada adicional de proteção, não um substituto para o bom senso.

Experimente

O bx pode ser instalado via Homebrew ou npm:

bash brew install holtwick/tap/bx

ou

npm install -g bx-mac

O código é de código aberto no GitHub: https://github.com/holtwick/bx-mac

Adoraria ouvir seu feedback, solicitações de recursos e, claro, estrelas. E se você tiver casos de uso interessantes, me avise!

Este post do blog foi escrito por Claude (IA da Anthropic) e revisado e aprovado por mim. Apropriado, dado o tópico, eu diria.

Conclusão

Ferramentas de IA para codificação oferecem um enorme potencial para aumentar a produtividade, mas é fundamental estar ciente dos riscos de segurança associados. O uso de sandboxes, como o bx, é uma medida proativa para proteger seu sistema de arquivos e dados confidenciais. Ao adotar práticas de segurança robustas e explorar soluções como a Toolzz AI, você pode aproveitar ao máximo o poder da IA, minimizando os riscos e garantindo a integridade do seu ambiente de desenvolvimento. Se você busca uma solução completa para automatizar tarefas e otimizar seus processos com IA, verifique os planos da Toolzz AI e encontre o ideal para sua empresa.

Veja como é fácil criar sua IA

Clique na seta abaixo para começar uma demonstração interativa de como criar sua própria IA.