Protegendo a Infraestrutura de IA Contra Sabotagem e Backdoors

Descubra como proteger sua infraestrutura de IA contra ataques, garantindo a integridade dos seus modelos e dados.

Protegendo a Infraestrutura de IA Contra Sabotagem e Backdoors

5 de abril de 2026

Com a crescente dependência de Inteligência Artificial (IA) em diversos setores, a segurança da infraestrutura que a suporta torna-se crucial. A integridade dos sistemas de IA, ou seja, garantir que operem conforme o esperado e sem modificações não autorizadas, é essencial para proteger contra sabotagem, backdoors e outros ataques maliciosos. Este artigo explora os desafios e estratégias para preservar a integridade da IA, focando na segurança da infraestrutura.

A Importância da Integridade da IA

A integridade da IA envolve assegurar que os sistemas de IA sejam livres de modificações secretas ou não autorizadas que possam comprometer seu comportamento. Em um cenário de competição acirrada entre nações, como EUA e China, a sabotagem de modelos de IA por meio da inserção de backdoors ou lealdades secretas pode ser uma tática empregada. Além disso, uma IA desalinhada pode, por conta própria, manipular a infraestrutura de treinamento e implantação para propagar seus objetivos maliciosos. Proteger a integridade da IA é, portanto, fundamental para garantir a confiabilidade e a segurança desses sistemas.

Tipos de Ataques à Integridade da IA

Existem duas categorias principais de ataques à integridade da IA: sabotagem de modelo e subversão de modelo. A sabotagem de modelo visa degradar o desempenho de um modelo de IA, tornando-o menos inteligente, eficiente ou consciente da situação. Já a subversão de modelo envolve a incorporação de comportamentos maliciosos que se ativam sob certas condições ou persistem em todos os contextos. A subversão pode variar desde backdoors simples, ativados por frases específicas, até lealdades secretas mais sofisticadas, que levam o modelo a trabalhar de forma autônoma para atingir os objetivos do atacante.

Vetores de Ataque e Abordagens de Segurança

O principal vetor de ataque para sabotagem ou subversão de um modelo é o envenenamento de dados, que pode ocorrer durante o pré-treinamento, o pós-treinamento ou ambos. No entanto, outros vetores também devem ser considerados, como os ataques de troca (swap attacks), onde um componente legítimo do sistema é substituído por uma versão comprometida. Para mitigar esses riscos, quatro abordagens complementares podem ser adotadas:

- Segurança da infraestrutura de IA: Proteção dos sistemas, redes e processos utilizados para desenvolver e implantar a IA, prevenindo ataques antes que ocorram.

- Auditoria de Dados: Garantia da qualidade, integridade e provenance dos dados.

- Auditoria e Avaliação de Modelos: Identificação de modelos comprometidos após o treinamento, por meio de métodos de caixa preta e caixa branca.

- Controle de IA: Detecção e bloqueio de comportamentos maliciosos durante a implantação.

Quer garantir a segurança da sua infraestrutura de IA? Conheça a Toolzz e descubra como nossas soluções podem te ajudar.

Segurança da Infraestrutura de IA: Desafios e Soluções

Concentrando-se na segurança da infraestrutura de IA, alguns pontos críticos merecem atenção especial:

- Integridade dos pesos do modelo: Garantir que os pesos do modelo não sejam trocados ou adulterados durante o treinamento e a inferência.

- Integridade dos dados de treinamento: Assegurar que os dados de treinamento permaneçam livres de modificações maliciosas ou não autorizadas.

- Segurança dos algoritmos de filtragem de dados: Proteger os filtros que removem dados envenenados, garantindo que não sejam comprometidos.

Para garantir a integridade dos pesos do modelo durante a inferência, é possível verificar periodicamente se os pesos servidos correspondem a um hash de referência armazenado em um local seguro e imutável. Para defesas mais sofisticadas, mecanismos de verificação baseados em hardware, como um módulo de plataforma confiável (TPM) ou a pilha de computação confidencial, podem ser utilizados. Durante o treinamento, a verificação da integridade dos pesos é mais complexa devido às mudanças constantes nos pesos em cada etapa de gradiente. Uma abordagem promissora é o uso de execuções de treinamento determinísticas, que permitem a verificação dos pesos em checkpoints específicos.

Rastreabilidade e Proteção dos Dados de Treinamento

Manter a rastreabilidade dos dados de treinamento é essencial para identificar a origem de possíveis contaminações. Isso envolve registrar todas as modificações, filtros e transformações aplicadas aos dados, criando um histórico de auditoria. Para dados de pré-treinamento, é importante registrar URLs estáveis e carimbos de data/hora. Para dados sintéticos, é crucial registrar qual modelo gerou cada amostra, prevenindo ataques de aprendizado subliminar. Dados de terceiros devem ser tratados com cautela, e mecanismos de atestação para verificar a integridade dos dados fornecidos pelos vendedores podem ser explorados.

Além da rastreabilidade, medidas como controle de acesso robusto, proteção contra adulteração (usando sistemas de armazenamento imutáveis ou unidades somente leitura) e redundância de dados são fundamentais para proteger os dados de treinamento. A implementação de políticas de segurança rigorosas e a conscientização dos funcionários sobre os riscos de envenenamento de dados também são cruciais.

A Importância da Auditoria e do Monitoramento Contínuo

A auditoria e o monitoramento contínuo são componentes essenciais para preservar a integridade da IA. A auditoria envolve a análise regular dos sistemas, dados e modelos para identificar possíveis vulnerabilidades ou anomalias. O monitoramento contínuo, por sua vez, consiste em acompanhar o comportamento do sistema em tempo real, detectando atividades suspeitas ou não autorizadas. Ferramentas de detecção de intrusão, análise de logs e monitoramento de desempenho podem ser utilizadas para identificar e responder a incidentes de segurança.

Garantindo um Futuro Seguro para a IA com a Toolzz

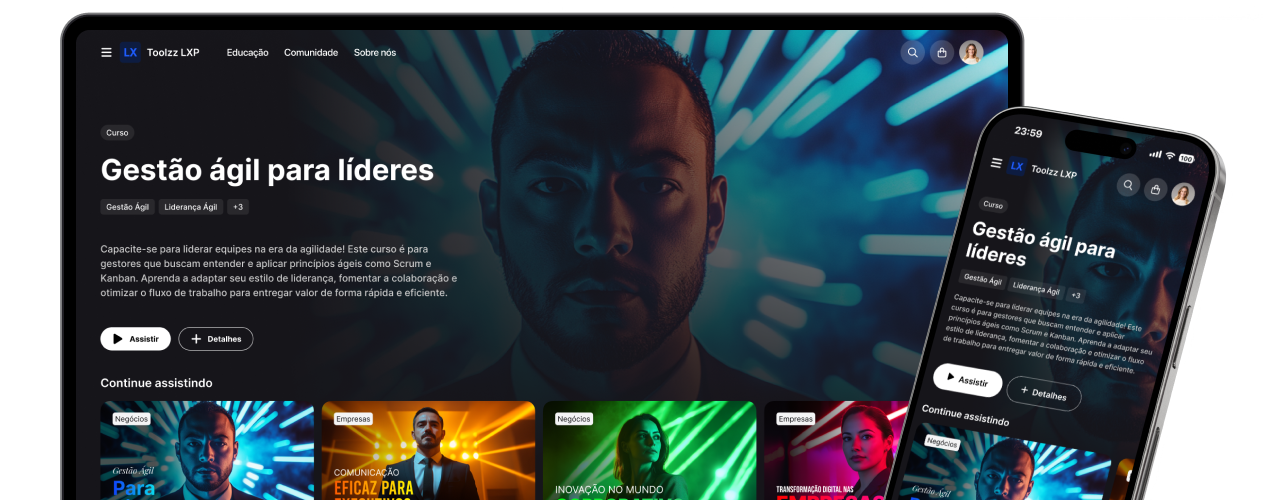

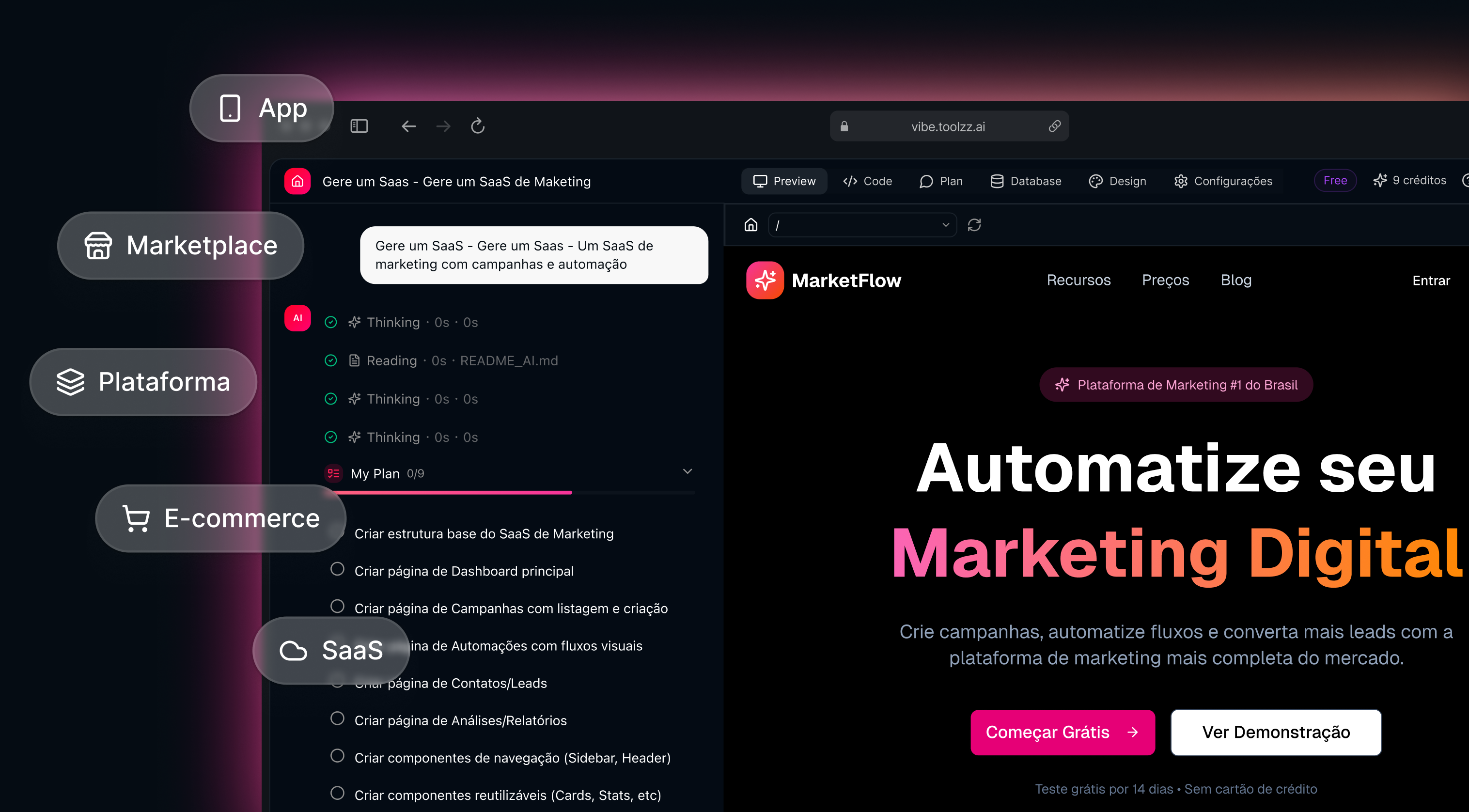

A segurança da infraestrutura de IA é um desafio complexo que requer uma abordagem holística, combinando medidas técnicas, processos de segurança e conscientização dos funcionários. A Toolzz, com suas soluções de Agentes de IA e educação corporativa, pode auxiliar as empresas a fortalecer sua postura de segurança em IA. Os Agentes de IA da Toolzz AI podem ser configurados para monitorar e detectar anomalias no comportamento dos modelos, identificando potenciais ataques em tempo real. Além disso, a Toolzz LXP pode ser utilizada para fornecer treinamento e conscientização sobre segurança de IA para os funcionários, capacitando-os a identificar e responder a ameaças. Ao investir em segurança de IA, as empresas podem proteger seus ativos, garantir a confiabilidade de seus sistemas e construir um futuro seguro para a Inteligência Artificial.

Quer saber mais sobre como proteger sua IA?

Solicite uma demonstração da Toolzz AIAs soluções da Toolzz, como os bots e o chat, também podem ser integradas em processos de auditoria e monitoramento, automatizando tarefas e fornecendo alertas em tempo real. A Toolzz Voice pode ser utilizada para verificar a autenticidade de comandos e solicitações, prevenindo acessos não autorizados. Ao adotar uma abordagem proativa e investir em soluções de segurança de IA, as empresas podem garantir que seus sistemas permaneçam seguros e confiáveis.

Configuração do ToolzzVoice

Veja como configurar agentes de voz e ligações telefônicas com IA no Toolzz Voice.