Ataque à Cadeia de Suprimentos Trivy: Lições de Segurança para a Era da IA

Ataque recente ao Trivy expõe vulnerabilidades na cadeia de suprimentos de software. Descubra como proteger seus sistemas com IA.

Ataque à Cadeia de Suprimentos Trivy: Lições de Segurança para a Era da IA

23 de março de 2026

Recentemente, a segurança da cadeia de suprimentos de software foi abalada pela descoberta de imagens Docker comprometidas do Trivy, uma ferramenta popular de análise de vulnerabilidades. Este incidente serve como um alerta sobre os riscos inerentes à dependência de componentes de terceiros e a necessidade de medidas de segurança robustas, especialmente em ambientes de desenvolvimento de software moderno e com a crescente utilização de inteligência artificial. A exploração, que envolveu a inserção de malware em imagens oficiais, destaca a importância da verificação contínua de integridade e da adoção de práticas de desenvolvimento seguro.

O que Aconteceu com o Trivy?

Imagens Docker do Trivy, versões 0.69.4, 0.69.5 e 0.69.6, foram identificadas como contendo indicadores de comprometimento (IOCs) relacionados a um infostealer. O mais alarmante é que essas imagens foram publicadas no Docker Hub sem as devidas tags de lançamento no GitHub, levantando sérias questões sobre a integridade do processo de publicação e a possibilidade de acesso não autorizado aos repositórios da Aqua Security. A descoberta foi feita pela equipe de pesquisa de segurança da Socket, que rapidamente alertou a comunidade sobre a ameaça.

Implicações para a Segurança da Cadeia de Suprimentos

Este ataque demonstra que a cadeia de suprimentos de software é um vetor de ataque cada vez mais atraente para cibercriminosos. Ao comprometer componentes de código aberto amplamente utilizados, como o Trivy, os invasores podem potencialmente impactar um grande número de organizações e sistemas. A falta de visibilidade e controle sobre a origem e a integridade dos componentes de software torna a cadeia de suprimentos um ponto fraco a ser explorado. A confiança em tags de Docker, por exemplo, pode ser enganosa, pois elas não são imutáveis e podem ser alteradas por agentes maliciosos.

Como a IA Pode Ajudar na Detecção e Prevenção

A inteligência artificial (IA) pode desempenhar um papel crucial na detecção e prevenção de ataques à cadeia de suprimentos. Ferramentas de análise estática e dinâmica de código baseadas em IA podem identificar vulnerabilidades e padrões suspeitos em componentes de software antes que eles sejam implantados em produção. Além disso, a IA pode ser usada para monitorar continuamente a integridade dos componentes e alertar sobre quaisquer alterações não autorizadas. A automação de testes de segurança, impulsionada por IA, pode acelerar o processo de identificação de riscos e reduzir a janela de oportunidade para os invasores.

Quer saber como a IA pode fortalecer sua segurança? Descubra as soluções da Toolzz AI e proteja sua cadeia de suprimentos.

Ferramentas e Práticas Recomendadas

Para se proteger contra ataques à cadeia de suprimentos, as organizações devem adotar uma abordagem de segurança em camadas. Isso inclui:

- Análise de Composição de Software (SCA): Utilize ferramentas de SCA para identificar dependências de código aberto e verificar se elas contêm vulnerabilidades conhecidas.

- Assinatura de Código: Implemente a assinatura de código para garantir que os componentes de software não foram adulterados.

- Verificação de Integridade: Verifique regularmente a integridade dos componentes de software usando hashes criptográficos.

- Controle de Acesso: Restrinja o acesso aos repositórios de código e aos sistemas de CI/CD.

- Monitoramento Contínuo: Monitore continuamente a cadeia de suprimentos em busca de atividades suspeitas.

- Políticas de Segurança: Implemente políticas de segurança robustas para todo o ciclo de vida do desenvolvimento de software.

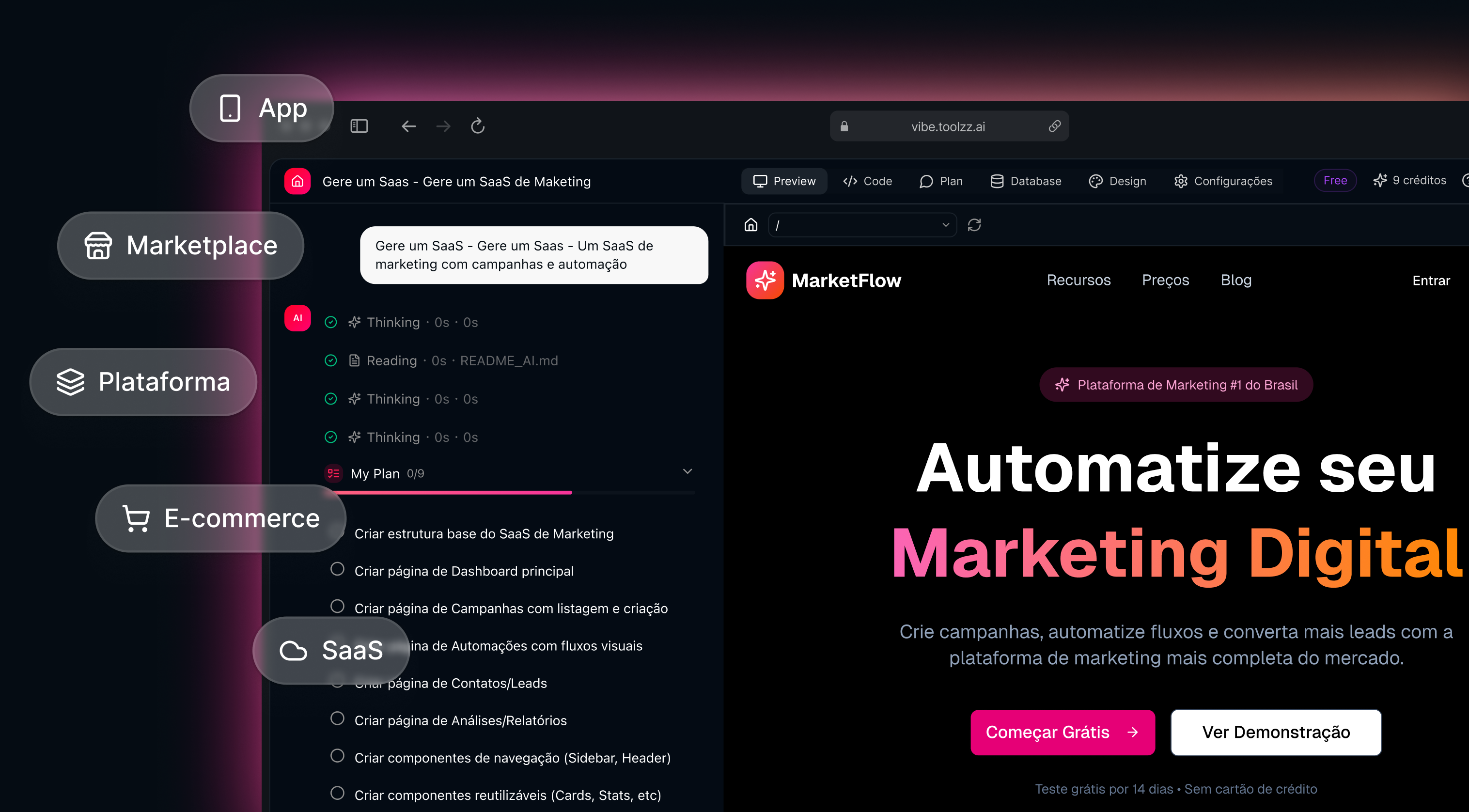

Plataformas como a Toolzz AI podem automatizar muitos desses processos, oferecendo recursos de análise de vulnerabilidades, monitoramento de integridade e detecção de anomalias em tempo real. A Toolzz AI pode integrar-se com suas ferramentas de CI/CD e alertá-lo sobre quaisquer riscos potenciais antes que eles se tornem problemas.

Proteja sua cadeia de suprimentos com a Toolzz AI!

Solicitar demo Toolzz AIO Futuro da Segurança da Cadeia de Suprimentos

À medida que a complexidade da cadeia de suprimentos de software continua a aumentar, a necessidade de soluções de segurança mais avançadas se torna cada vez mais urgente. A IA e a automação desempenharão um papel fundamental na proteção contra ataques futuros. A colaboração entre fornecedores, desenvolvedores e usuários finais também será essencial para construir uma cadeia de suprimentos mais resiliente e confiável. Empresas como a Socket estão na vanguarda da pesquisa de segurança da cadeia de suprimentos e oferecem soluções inovadoras para ajudar as organizações a proteger seus sistemas. A Toolzz, com seus Agentes AI de Suporte, oferece monitoramento proativo e respostas rápidas a incidentes, garantindo a segurança contínua de seus sistemas.

Em resumo, o ataque ao Trivy é um lembrete de que a segurança da cadeia de suprimentos é uma responsabilidade compartilhada. Ao adotar uma abordagem proativa e implementar medidas de segurança robustas, as organizações podem reduzir significativamente o risco de serem vítimas de ataques.

Veja como é fácil criar sua IA

Clique na seta abaixo para começar uma demonstração interativa de como criar sua própria IA.